随着网络技术的飞速发展,越来越多的路由交换设备开始抛弃使用命令行配置界面而转向图形化设置界面。然而这种转变却给入侵者带来了机会,传统命令行界面下的与入侵相对来说比较困难,因为命令行界面的服务与端口有限,而在图形化界面下不管是登录方式还是管理模式都与请看如下

随着网络技术的飞速发展,越来越多的路由交换设备开始抛弃使用命令行配置界面而转向图形化设置界面。然而这种转变却给入侵者带来了机会,传统命令行界面下的与入侵相对来说比较困难,因为命令行界面的服务与端口有限,而在图形化界面下不管是登录方式还是管理模式都与命令行界面有很大的区别。下面笔者就从自身一次亲身经历讲起为各位介绍路由密码攻防实战全攻略。笔者这次路由密码功防实战是建立在无线网络基础上完成的,通过无线网卡扫描当前周围的无线信号,扫描完毕后直接连接到目标网络然后针对该设备的路由密码进行破解。最终成功发现目标路由器的管理员帐户名称以及密码。下面笔者就将本次破解实战全过程罗列出来和各位IT168读者分享。

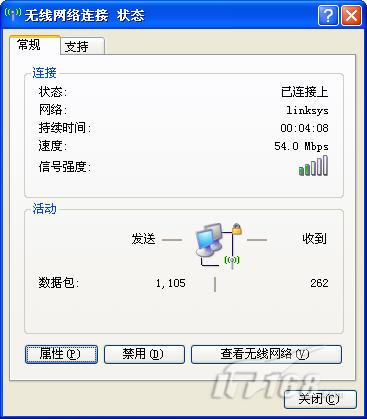

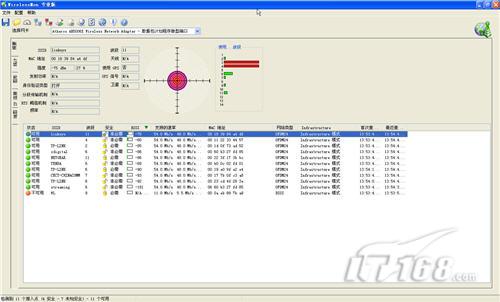

第一步:使用T400笔记本针对当前下无线网络信号进行扫描,如果周围有信号而且没有经过任何加密验证的话,我们就可以轻松连接到该网络。(如图1)

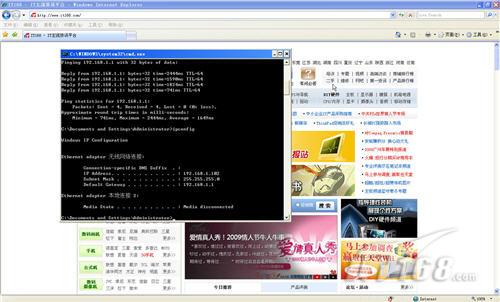

第三步:连接到对应的无线网络后我们可以通过命令行窗口中的ipconfig命令查看本地系统获得的IP地址等信息。笔者执行完毕后发现自己的IP地址为192.168.1.102,网关是192.168.1.1。然后我们可以访问外部网络测试下速度,例如浏览看看是否能够顺利显示页面内容。(如图3)

192.168.1.102

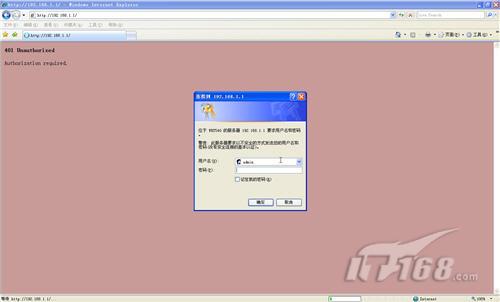

第四步:获取了网关地址后我们就知道目的网络路由器的管理地址了,然后通过IE浏览器访问不出意外的话将看到路由器登录界面。从访问信息处可以了解到该目的设备使用的型号是wrt54g,属于linksys公司发布的。(如图4)

第五步:接下来我们尝试使用默认的管理用户名和密码进行登录,一般来说可以从网上搜索wrt54g的默认密码信息,使用默认帐户admin或root进行访问,密码也是admin或root,同时还可以输入空密码以及常见数字123,123456,111111来猜测。如果对方没有修改缺省密码的话我们就可以顺利进入到目的网络路由器中。

第六步:当然笔者所连接的这个路由器默认帐户信息已经被使用者修改过了,遇到这种情况我们只能够通过法来破解还原出密码信息了。首先确定用户名,一般来说很少有用户会修改路由器的登录用户名,所以我们只需要针对密码进行猜解即可。就笔者经验来说用户名不外乎admin和root两个,所以我们可以锁定用户名信息。

第七步:接下来我们就可以通过专门的路由器密码破解工具来猜解真实密码了。笔者使用的是webcracker4.0,通过他可以针对页面登录的帐户进行猜解。我们只需要启动该程序然后在选项处设置破解使用的用户名文件以及用户名字典文件即可。用户名文件处选择帐户信息,我们可以建立一个文本文件,然后一行一个用户名然后保存即可,例如

admin

root

第八步:同样用户名字典文件就是密码文件,各个密码字段也是一行一个。接下来在URL处输入要破解路由器的管理地址,例如本例中的192.168.1.1。设置完毕后点上方的“开始”按钮进行破解。(如图5)

tags:192.168.1.10